Hashing ist die Erzeugung einer Folge von Zeichen (Hashes) unter Verwendung einer mathematischen Funktion. Diese Rheienfolge ist sehr sicher und ermöglicht das sichere Senden von Nachrichten. Das Verfahren wird auch in der Kryptographie verwendet. Wir haben alle Informationen zum Thema in diesem Artikel zusammengetragen, um die Frage, was Hashing ist und wofür man es braucht, ausführlich, aber auch einfach zu beantworten.

Kryptografische Hash-Funktionen

Es ist eine spezielle Art von Hash, die sicher und ideal für die Kryptographie ist. Hash-Funktionen haben die folgenden Eigenschaften:

- Determinismus – für einen bestimmten Eingabewert muss jedes Mal eine feste Menge an Hashes erzeugt werden.

- Recheneffizienz – Die Rechenleistung muss ausreichen, um Hashes schnell zurückzugeben. Die meisten Computer können eine Hash-Funktion in Sekunden verarbeiten.

- Beständigkeit gegen die Suche nach dem Zrbild – Die Hash-Funktion sollte keine Informationen über den Eingabewert liefern.

- Kollisionsbeständig – Erhalten von zwei Eingängen, die zwei Ausgänge ergeben können. Das muss sehr schwierig oder unmöglich sein. Da der Eingabewert beliebig lang sein kann, sind seine Variationen endlos.

Ausgaben haben eine feste Länge und dementsprechend ist in diesem Fall die Anzahl der Optionen begrenzt. Mehrere Eingaben können jedoch dieselbe Ausgabe erzeugen.

Ist die Kollisionsbeständigkeit nicht hoch genug, kann es zu sogenannten Geburtstagsattacken kommen. Dies ist ein Angriff, bei dem die Mathematik die Wahrscheinlichkeitstheorie überwiegt. Sie haben vielleicht schon von solchen Fällen gehört. Das einfachste Beispiel für solche Angriffe ist, dass bei 27 Personen im Raum eine Chance von 50 % besteht, dass zwei anwesende Personen denselben Geburtstag haben.

Warum passiert es? Für eine Person beträgt die Wahrscheinlichkeit 1 / 365, basierend auf der Anzahl der Tage im Jahr. Die zweite Person hat die gleiche Wahrscheinlichkeit. Um die Wahrscheinlichkeit der Übereinstimmung ihrer Geburtstage zu bestimmen, müssen Sie einen Indikator mit einem anderen multiplizieren.

Es stellt sich also heraus, dass es 365 Geburtstage und 365 Zufallswahrscheinlichkeiten gibt, und wenn Sie die Wurzel dieser Zahl ziehen, stellt sich heraus, dass 23 zufällig ausgewählte Personen eine 50%ige Chance haben, Geburtstage zusammenzufallen.

Wendet man diese Theorie auf das Hashing an, wird klar, dass technisch keine Hashfunktion vollständig kollisionsbeständig ist, aber es kann sehr lange dauern, bis dies geschieht.

Bitcoin arbeitet auf der Blockchain und verwendet den SHA-256-Hashing-Algorithmus (256 kryptografischer Hashing-Algorithmus). Mit seiner Hilfe lassen sich beliebig viele Informationen in eine Zeichenfolge von 64 Zeichen umwandeln. Die Zuverlässigkeit und Integrität der Blockchain basiert auf der Tatsache, dass es keine Chance für betrügerische Aktivitäten oder Transaktionen wie Doppelausgaben gibt. Deswegen muss man keine Angst vor Kryptowährungen haben, die auf der Blockchain-Technologie basieren, aber trotzdem den Quantum AI Review einsehen, bevor Sie sich an den Kkryptohandel machen.

Im Fall von Bitcoin dienen Hash-Funktionen drei Hauptzwecken:

- Mining – Miner konkurrieren um die Lösung von Problemen. Jeder Miner nimmt Informationen aus Blöcken, die er bereits kennt, und baut daraus einen neuen Block. Gibt der Algorithmus einen Wert kleiner als die Zielziffer aus, gilt dieser als gültig und kann von den übrigen Netzwerkteilnehmern akzeptiert werden. Somit erhält der Miner das Recht, den nächsten Block zu erstellen.

- Verbindungsblöcke – Sie sorgen für zusätzliche Sicherheit. Jeder Block in der Blockchain ist mit dem vorherigen verknüpft, was durch einen Hash-Zeiger (Variablen, die die Adresse einer anderen Variablen speichern) erreicht wird. Im Wesentlichen enthält jeder Block das Hash-Ergebnis des vorherigen Blocks in der Blockchain. Dank dieser Funktion können Sie den Verlauf in der Blockchain einfach verfolgen und die Möglichkeit ausschließen, dem Netzwerk einen schädlichen Block hinzuzufügen.

- Schlüsselgenerierung – Zum Senden oder Empfangen von Kryptowährung sind private und öffentliche Schlüssel erforderlich. Beide Tasten sind über eine Hash-Funktion miteinander verknüpft. Es ist ein integraler Bestandteil, der verhindert, dass Dritte Ihren privaten Schlüssel erhalten.

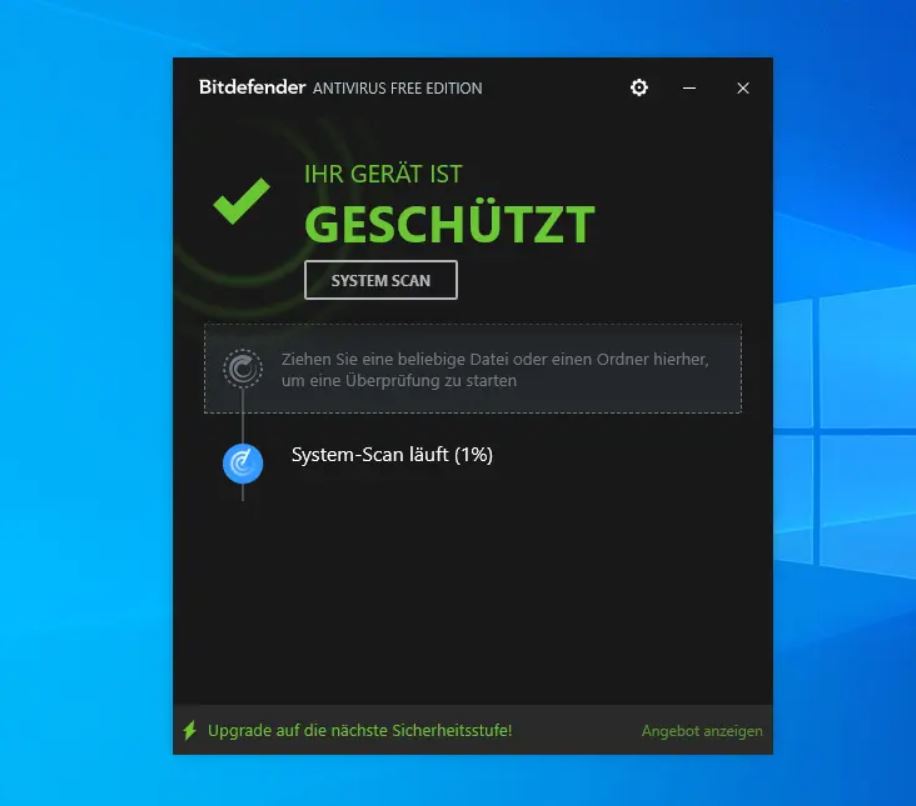

Die Hash-Funktion verleiht der Kryptowährung ein hohes Maß an Sicherheit. Und obwohl theoretisch nichts vollständig vor Hacks geschützt ist, bietet dieser Ansatz den höchsten heute verfügbaren Schwierigkeitsgrad.

Mit Hash-Funktionen kann eine hohe Systemsicherheit erreicht werden. Einschließlich ist es mit ihrer Hilfe möglich, Passwörter zu hashen und andere Daten zu verschlüsseln.